- A+

在实际开发中,我们经常需要对外提供接口以便客户获取数据,由于数据属于私密信息,并不能随意供其他人访问,所以就需要验证客户身份。那么如何才能验证客户的什么呢?今天以一个简单的小例子,简述ASP.NET Core Web API开发过程中,常用的一种JWT身份验证方式。仅供学习分享使用,如有不足之处,还请指正。

什么是JWT?

JSON WEB Token(JWT,读作 [/dʒɒt/]),是一种基于JSON的、用于在网络上声明某种主张的令牌(token)。

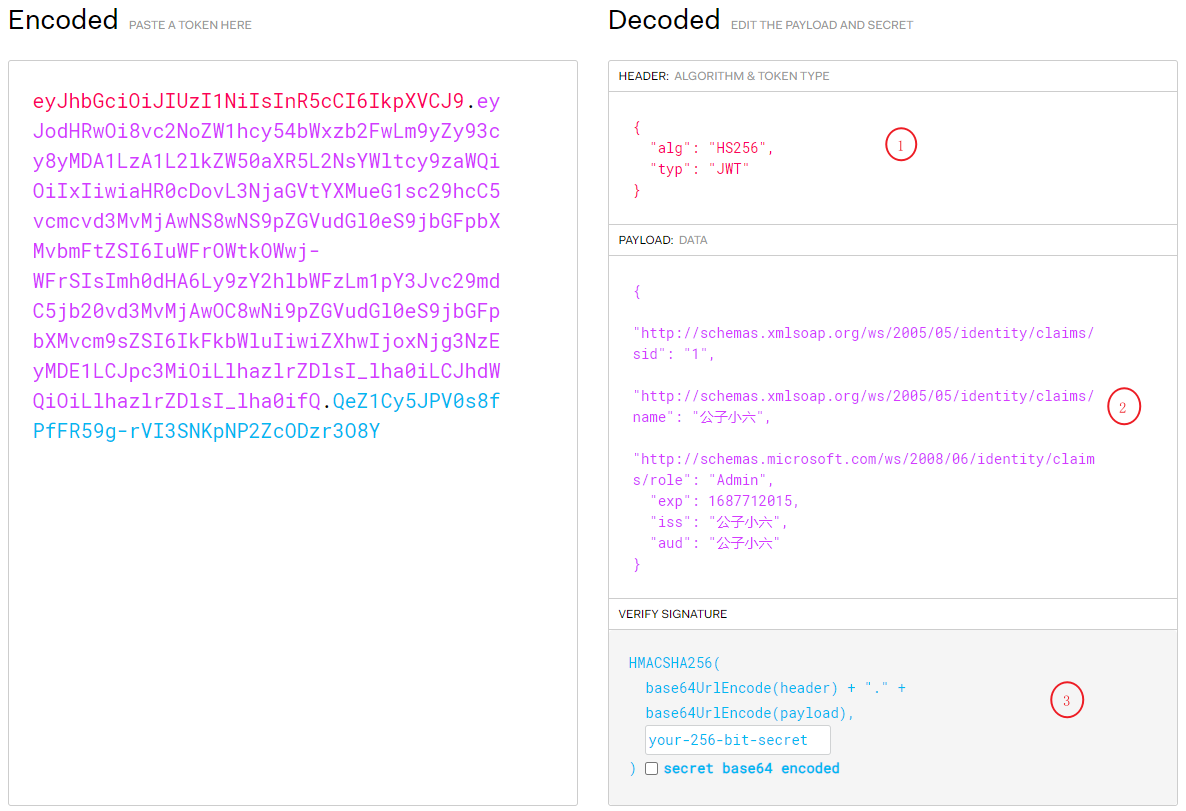

JWT组成

JWT通常由三部分组成: 头信息(header), 消息体(payload)和签名(signature)。

- 头信息指定了该JWT使用的签名算法,

HS256表示使用了 HMAC-SHA256 来生成签名。 - 消息体包含了JWT的意图

- 未签名的令牌由

base64url编码的头信息和消息体拼接而成(使用"."分隔),签名则通过私有的key计算而成。 - 最后在未签名的令牌尾部拼接上

base64url编码的签名(同样使用"."分隔)就是JWT了 - 典型的JWT的格式:xxxxx.yyyyy.zzzzz

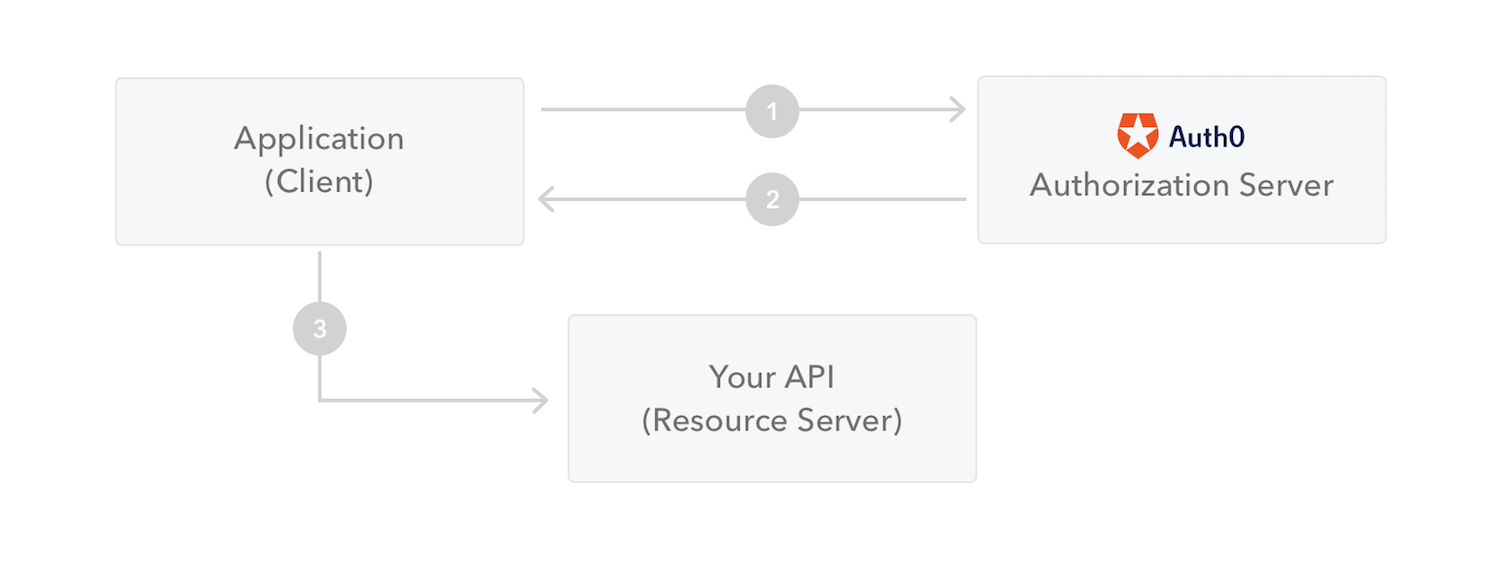

JWT应用架构

JWT一般应用在分布式部署环境中,下图展示了Token的获取和应用访问接口的相关步骤:

应用JWT步骤

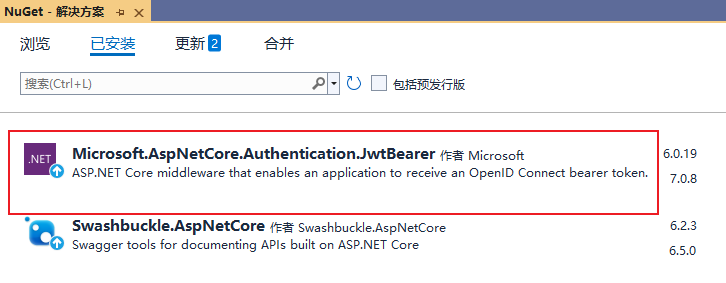

1. 安装JWT授权库

采用JWT进行身份验证,需要安装【Microsoft.AspNetCore.Authentication.JwtBearer】,可通过Nuget包管理器进行安装,如下所示:

2. 添加JWT身份验证服务

在启动类Program.cs中,添加JWT身份验证服务,如下所示:

builder.Services.AddAuthentication(JwtBearerDefaults.AuthenticationScheme) .AddJwtBearer(options => { options.TokenValidationParameters = new TokenValidationParameters { ValidateIssuer = true, ValidateAudience = true, ValidateLifetime = true, ValidateIssuerSigningKey = true, ValidIssuer = TokenParameter.Issuer, ValidAudience = TokenParameter.Audience, IssuerSigningKey = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(TokenParameter.Secret)) }; });

3. 应用鉴权授权中间件

在启动类Program.cs中,添加鉴权授权中间件,如下所示:

app.UseAuthentication(); app.UseAuthorization();

4. 配置Swagger身份验证输入(可选)

在启动类Program.cs中,添加Swagger服务时,配置Swagger可以输入身份验证方式,如下所示:

builder.Services.AddSwaggerGen(options => { options.AddSecurityDefinition("Bearer", new OpenApiSecurityScheme { Description = "请输入token,格式为 Bearer xxxxxxxx(注意中间必须有空格)", Name = "Authorization", In = ParameterLocation.Header, Type = SecuritySchemeType.ApiKey, BearerFormat = "JWT", Scheme = "Bearer" }); //添加安全要求 options.AddSecurityRequirement(new OpenApiSecurityRequirement { { new OpenApiSecurityScheme{ Reference =new OpenApiReference{ Type = ReferenceType.SecurityScheme, Id ="Bearer" } },new string[]{ } } }); });注意:此处配置主要是方便测试,如果采用Postman或者其他测试工具,此步骤可以省略。

5. 创建JWT帮助类

创建JWT帮助类,主要用于生成Token,如下所示:

using DemoJWT.Models; using Microsoft.AspNetCore.Authentication.Cookies; using Microsoft.IdentityModel.Tokens; using System.IdentityModel.Tokens.Jwt; using System.Security.Claims; using System.Text; namespace DemoJWT.Authorization { public class JwtHelper { public static string GenerateJsonWebToken(User userInfo) { var securityKey = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(TokenParameter.Secret)); var credentials = new SigningCredentials(securityKey, SecurityAlgorithms.HmacSha256); var claimsIdentity = new ClaimsIdentity(CookieAuthenticationDefaults.AuthenticationScheme); claimsIdentity.AddClaim(new Claim(ClaimTypes.Sid, userInfo.Id)); claimsIdentity.AddClaim(new Claim(ClaimTypes.Name, userInfo.Name)); claimsIdentity.AddClaim(new Claim(ClaimTypes.Role, userInfo.Role)); var token = new JwtSecurityToken(TokenParameter.Issuer, TokenParameter.Audience, claimsIdentity.Claims, expires: DateTime.Now.AddMinutes(120), signingCredentials: credentials); return new JwtSecurityTokenHandler().WriteToken(token); } } }其中用到的TokenParameter主要用于配置Token验证的颁发者,接收者,签名秘钥等信息,如下所示:

namespace DemoJWT.Authorization { public class TokenParameter { public const string Issuer = "公子小六";//颁发者 public const string Audience = "公子小六";//接收者 public const string Secret = "1234567812345678";//签名秘钥 public const int AccessExpiration = 30;//AccessToken过期时间(分钟) } }

6. 创建Token获取接口

创建对应的AuthController/GetToken方法,用于获取Token信息,如下所示:

using DemoJWT.Authorization; using DemoJWT.Models; using Microsoft.AspNetCore.Http; using Microsoft.AspNetCore.Mvc; using System.IdentityModel.Tokens.Jwt; namespace DemoJWT.Controllers { [Route("api/[controller]/[Action]")] [ApiController] public class AuthController : ControllerBase { [HttpPost] public ActionResult GetToken(User user) { string token = JwtHelper.GenerateJsonWebToken(user); return Ok(token); } } }

7. 创建测试接口

创建测试接口,用于测试Token身份验证。如下所示:

using DemoJWT.Models; using Microsoft.AspNetCore.Authorization; using Microsoft.AspNetCore.Http; using Microsoft.AspNetCore.Mvc; using System.Security.Claims; namespace DemoJWT.Controllers { [Authorize] [Route("api/[controller]/[Action]")] [ApiController] public class TestController : ControllerBase { [HttpPost] public ActionResult GetTestInfo() { var claimsPrincipal = this.HttpContext.User; var name = claimsPrincipal.Claims.FirstOrDefault(r => r.Type == ClaimTypes.Name)?.Value; var role = claimsPrincipal.Claims.FirstOrDefault(r => r.Type == ClaimTypes.Role)?.Value; var test = new Test() { Id = 1, Name = name, Role = role, Author = "公子小六", Description = "this is a test.", }; return Ok(test); } } }

接口测试

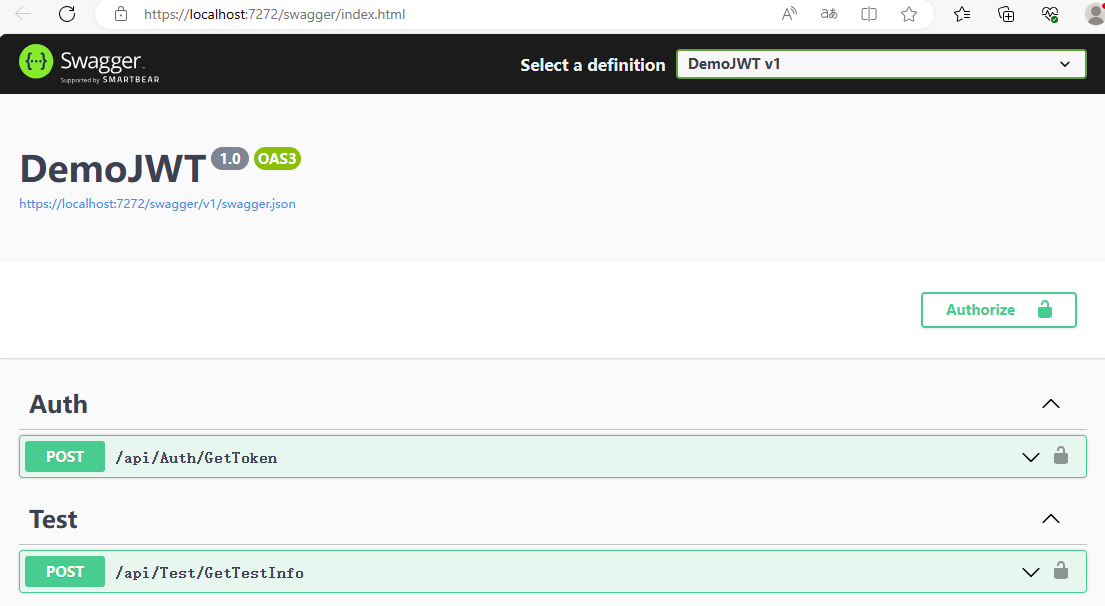

运行程序,看到公开了两个接口,如下所示:

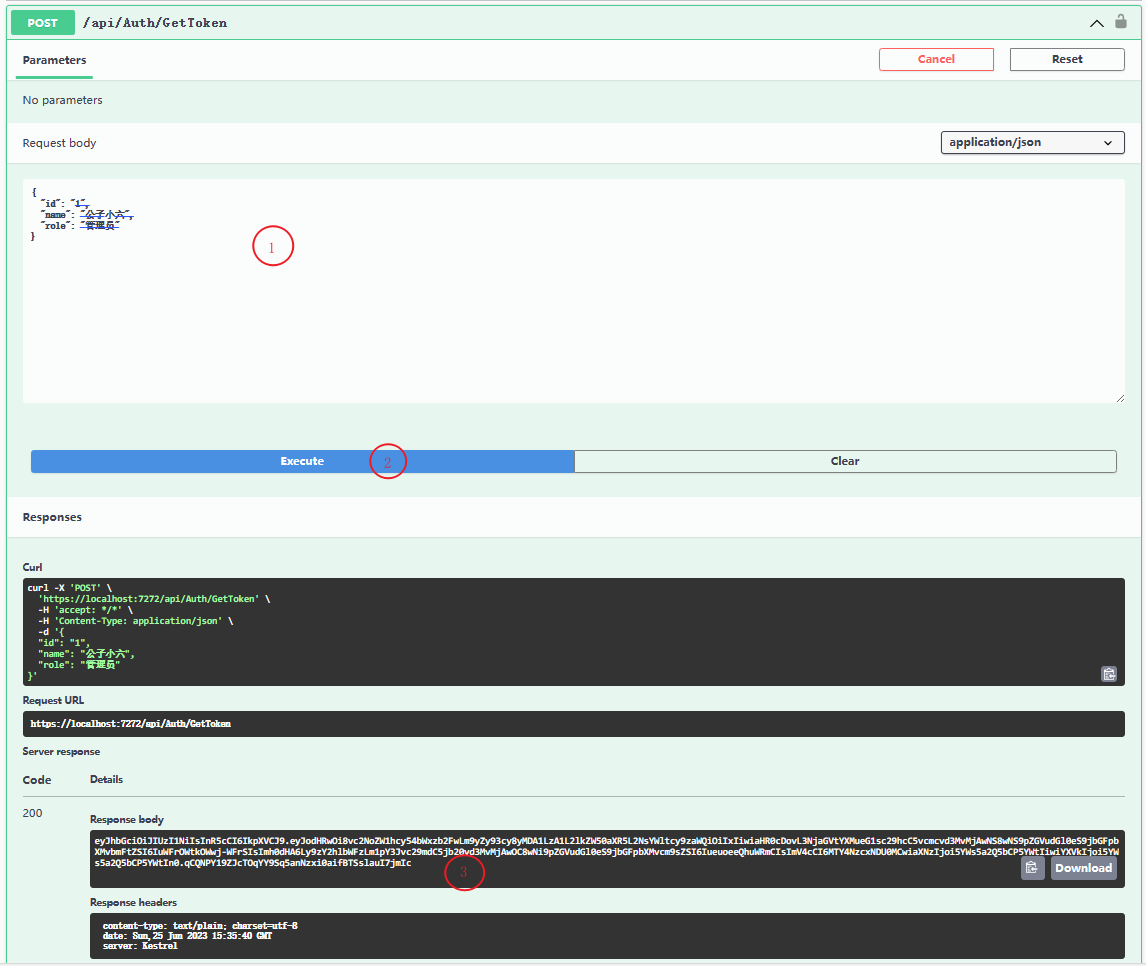

1. 获取Token

运行api/Auth/GetToken接口,输入用户信息,点击Execute,在返回的ResponseBody中,就可以获取接口返回的Token

2. 设置Token

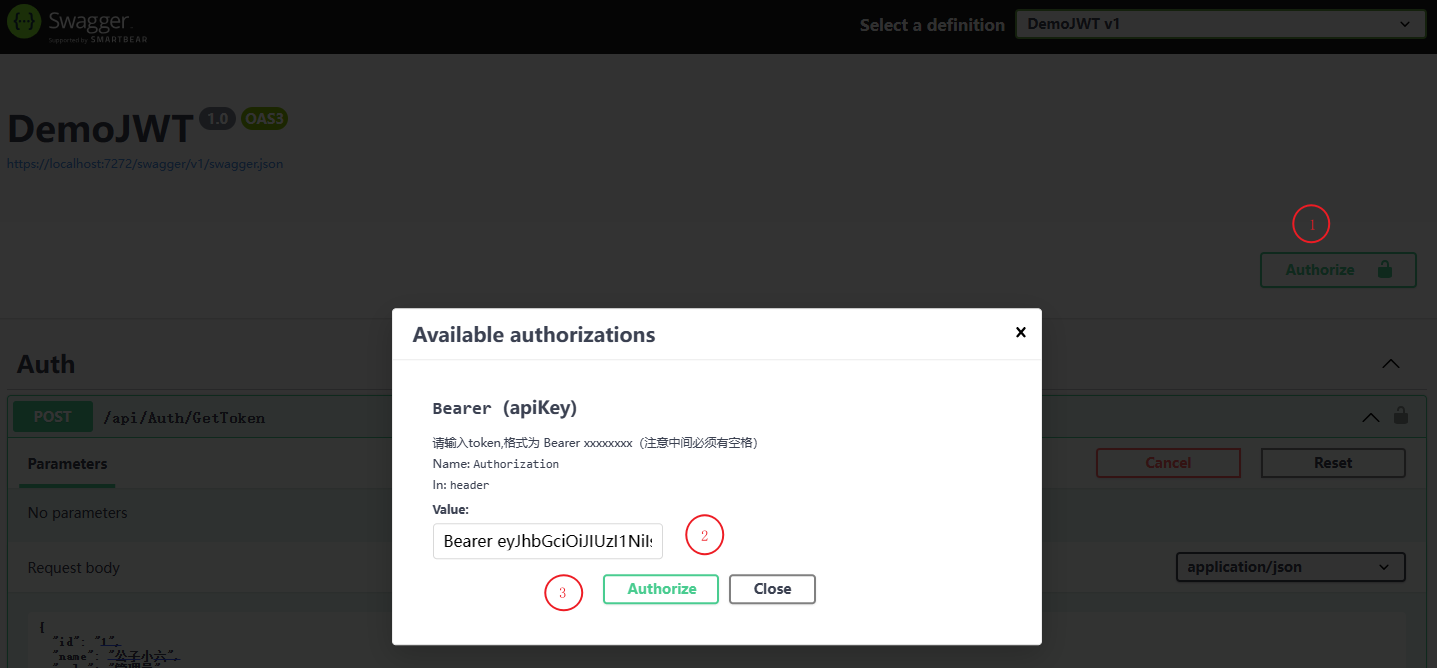

在Swagger上方,点击Authorize,弹出身份验证配置窗口,如下所示:

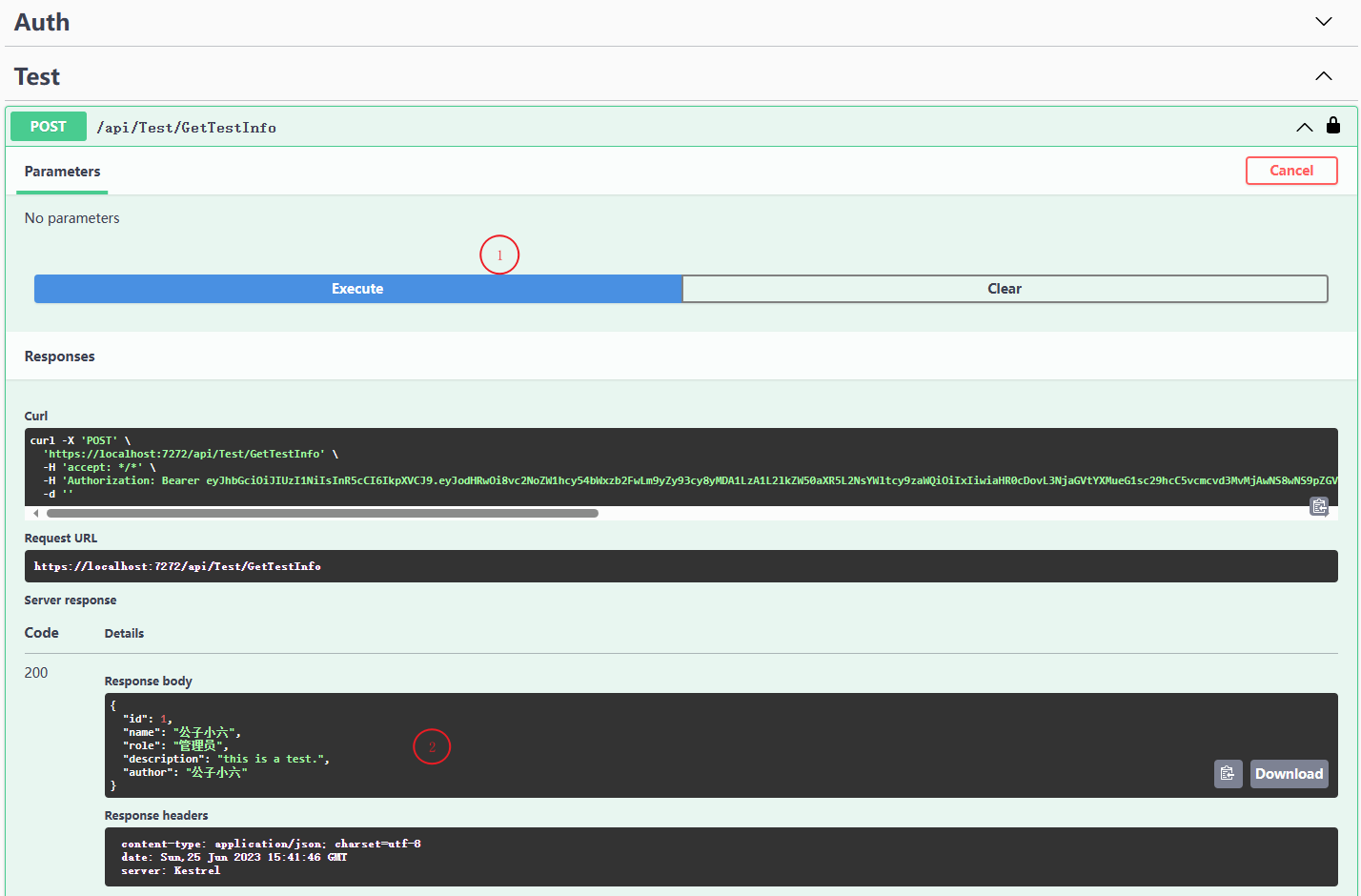

3. 接口测试

配置好身份认证信息后,调用/api/Test/GetTestInfo接口,获取信息如下:

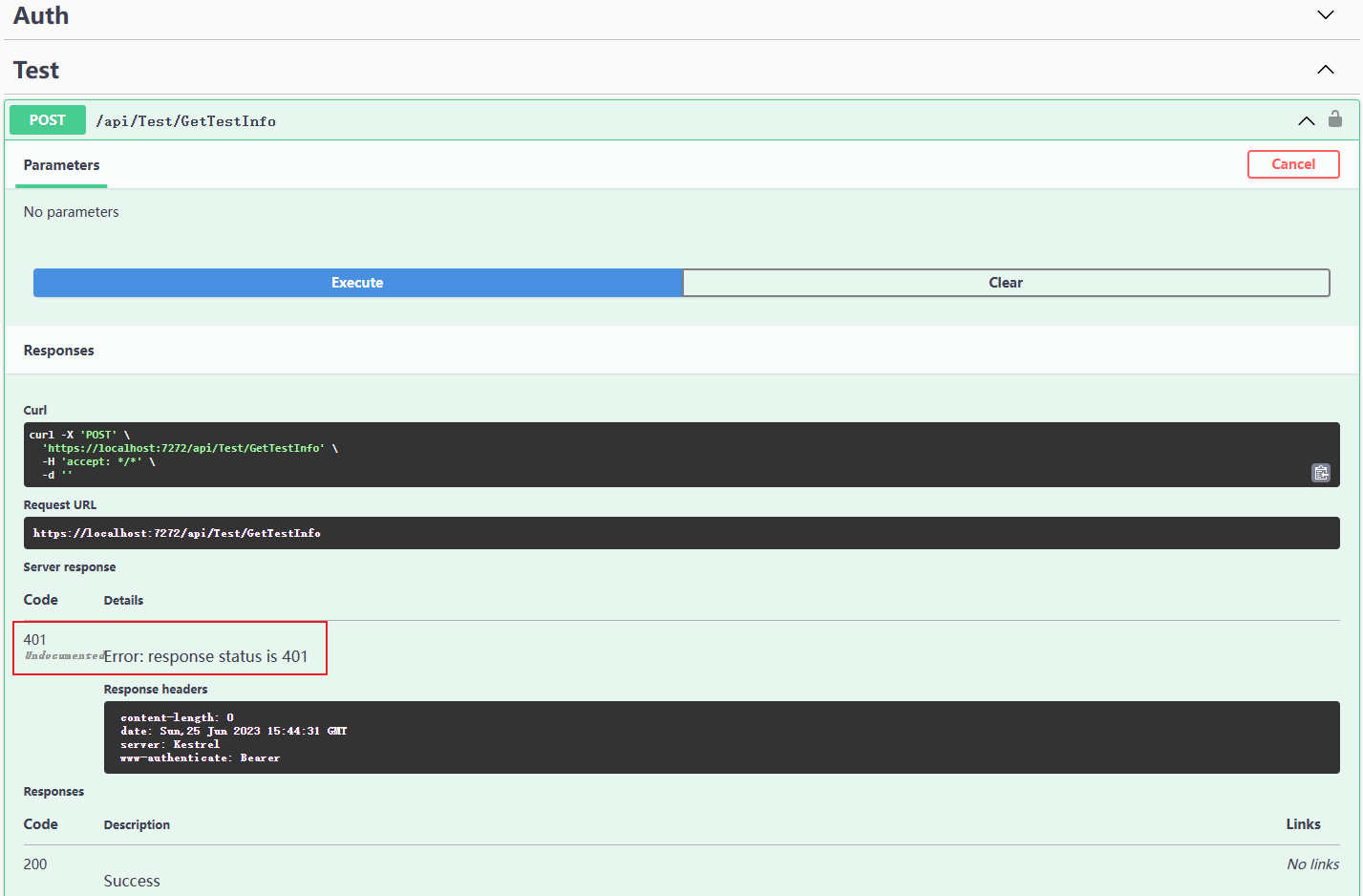

如果清除掉Token配置,再进行访问/api/Test/GetTestInfo接口,则会返回401未授权信息,如下所示:

以上就是ASP.NET Core Web API之Token验证的全部内容。

![[C#] Bgr24彩色位图转为灰度的Bgr24位图的跨平台SIMD硬件加速向量算法](https://www.ztsky.cn/wp-content/themes/ztsky/img/random/15.jpg)